Google a annoncé la disponibilité générale de sa fonctionnalité de détection de ransomware dans Google Drive, désormais activée par défaut pour les environnements payants Google Workspace.

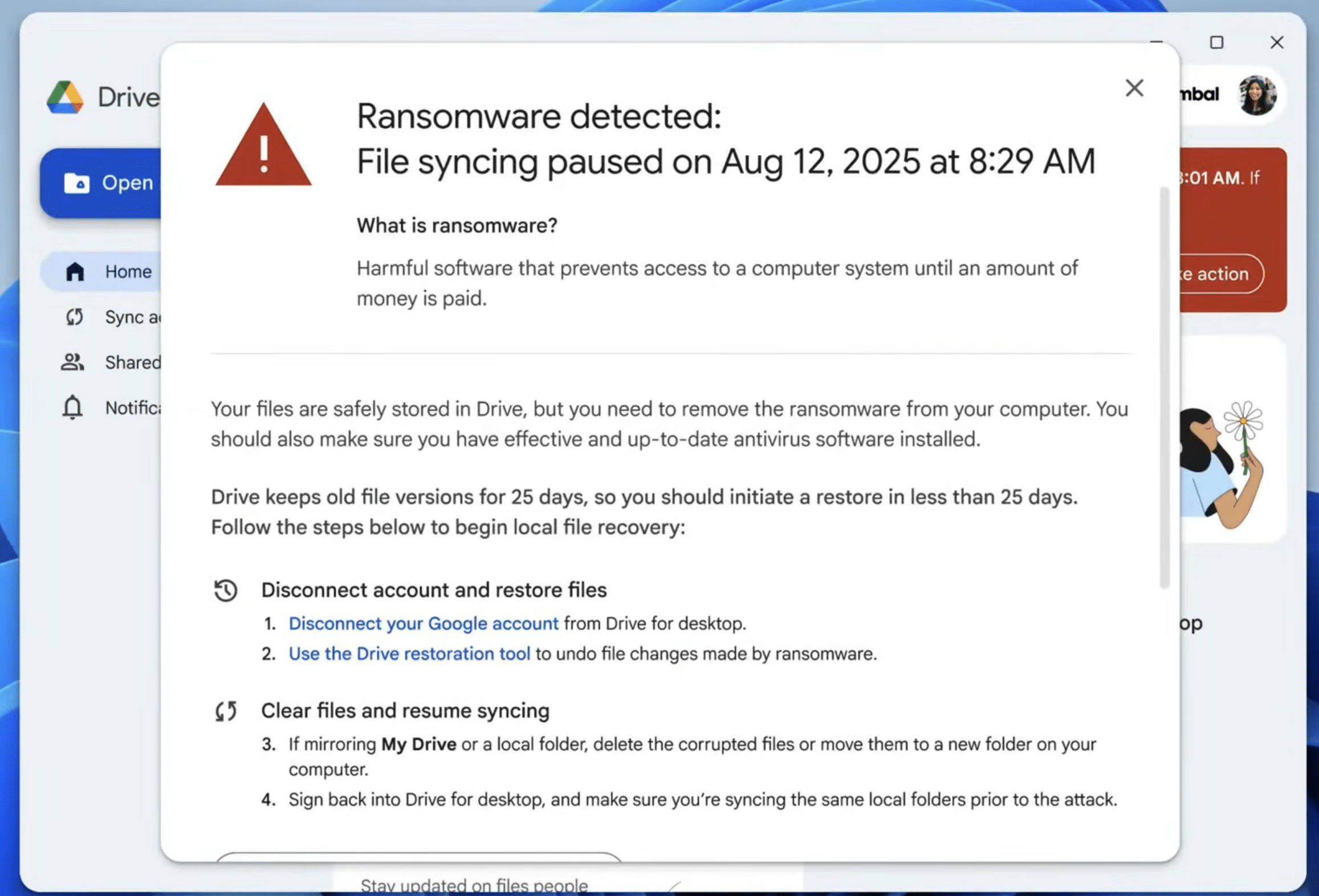

Concrètement, le service est capable d’identifier des comportements caractéristiques d’un chiffrement malveillant : modifications massives de fichiers, renommages en chaîne, ou encore altérations rapides sur un grand volume de données.

Pour un MSP ou un prestataire IT, cette évolution est surtout l’occasion de revoir ses offres, ses procédures et son discours autour de la protection des données dans le cloud.

Ce que fait, et ne fait pas, la détection de ransomware de Google Drive

La nouvelle fonctionnalité utilise des mécanismes d’analyse comportementale pour repérer les scénarios de chiffrement ou de modification massive de fichiers dans Google Drive.

En cas de suspicion, le service peut bloquer certaines opérations, alerter les administrateurs et suggérer des actions de remédiation (rétablissement de versions antérieures, contrôles supplémentaires).

En revanche, cette détection s’arrête strictement au périmètre du stockage cloud. Elle n’intervient ni sur le point d’entrée de l’attaque, ni sur le poste utilisateur, ni sur les mécanismes d’accès. Autrement dit, elle ne remplace ni un EDR, ni une stratégie de sauvegarde indépendante.

Elle est disponible pour les clients payants de Google, ce qui inclut la majorité des entreprises accompagnées par des MSP, mais pas nécessairement tous les comptes périphériques ou secondaires.

Pour un prestataire, le premier enjeu est donc de bien cadrer le périmètre :

- sur quels tenants,

- quelles licences,

- et pour quels types de données cette protection s’applique.

Ce travail de cadrage conditionne directement votre capacité à expliciter, dans un cadre contractuel ou en comité de pilotage, ce qui relève du périmètre de Google… et ce qui reste sous votre responsabilité.

Sans cette cartographie, il devient difficile d’expliquer au client ce qui est réellement couvert par cette nouvelle couche, et ce qui reste à sa charge (ou à la vôtre) via des solutions complémentaires.

Comment intégrer cette nouveauté dans vos offres managées

La détection ransomware de Drive peut devenir un argument fort dans vos offres managées “Secure Workspace”, à condition d’être intégrée dans un ensemble cohérent.

Vous pouvez par exemple positionner cette fonctionnalité comme une brique de sécurité native, complétée par : un BCDR tiers, un EDR sur les endpoints, et des politiques de sécurité Workspace durcies.

Sur le plan contractuel, il est pertinent de préciser dans vos fiches de services que vous prenez en charge : la configuration recommandée, la surveillance des alertes Drive et la coordination de la remédiation avec vos autres outils.

Cela permet de transformer une simple “nouveauté produit Google” en un service packagé, compréhensible pour le client, avec un périmètre, des responsabilités et des indicateurs.

Dans la pratique, cela implique aussi de mettre à jour vos matrices d’offres :

- Quels clients bénéficient déjà de cette surveillance ?

- Pour lesquels faut‑il prévoir une montée en gamme (passage à une licence payante, option “Secure Workspace” additionnelle) ?

- Comment facturer la valeur ajoutée de la supervision et du reporting, et pas seulement l’activation par défaut d’une option Google ?

C’est à ce niveau que se matérialise la valeur : deux clients peuvent disposer de la même fonctionnalité activée, avec des niveaux de protection différents selon qu’elle est supervisée et intégrée dans un dispositif managé ou simplement laissée en l’état.

Adapter vos procédures et vos outils internes

Côté opérationnel, vos playbooks de réponse à incident doivent évoluer.

Lors d’un incident d’apparence ransomware touchant des fichiers Drive, vos équipes doivent savoir où consulter les alertes, comment les corréler avec les journaux de l’EDR et comment déclencher une restauration cohérente.

Il est important d’anticiper les cas de faux positifs (par exemple un outil légitime qui modifie de nombreux fichiers) afin d’éviter de perturber l’activité du client.

Cela suppose de documenter, dans votre base de connaissances interne, les scénarios types d’alerte Drive, les actions autorisées pour le support N1/N2 et les conditions d’escalade au N3 ou au référent sécurité.

Sur le plan outillage, si vous disposez d’un RMM ou d’une console de supervision centralisée, l’objectif est d’agréger les signaux Google Workspace avec le reste de vos événements de sécurité.

Même si l’intégration n’est pas parfaite dès le départ, avoir au minimum une vue consolidée des incidents ransomware (endpoint + cloud) est un vrai plus pour vos rapports clients et vos revues trimestrielles.

En pratique, la difficulté ne sera pas la détection, mais l’interprétation : distinguer un comportement métier légitime d’un début d’attaque, et décider rapidement de la bonne action sans dégrader la production.

En faire un levier de pédagogie et de vente

Cette nouvelle fonctionnalité est aussi une excellente opportunité commerciale.

Dans vos rendez‑vous de revue de compte, vous pouvez montrer au client que le cloud évolue en sa faveur, mais aussi que la menace s’adapte, ce qui justifie une stratégie de défense en profondeur.

Plutôt que de présenter la détection Drive comme un mécanisme de protection complet, utilisez‑la comme point de départ pour expliquer pourquoi vous maintenez une sauvegarde indépendante, un EDR et des contrôles d’accès stricts.

C’est aussi un support pédagogique pour rappeler aux utilisateurs que leurs comportements (cliquer sur des pièces jointes, installer des applications tierces) restent au cœur du risque.

En marketing, quelques exemples concrets peuvent être pertinent : un cas de simulation interne où Drive détecte une activité suspecte, puis comment vos équipes auraient réagi.

Sans exposer de données réelles, vous pouvez illustrer la valeur de vos services managés en montrant ce que le client voit… et tout ce que vous gérez en coulisse pour lui.

Utilisée correctement, cette fonctionnalité permet surtout de rendre visible un point souvent abstrait pour le client : la différence entre une sécurité “native” et une sécurité réellement opérée.

5 actions immédiates pour les MSP

Pour tirer parti de cette évolution, un MSP peut dès maintenant :

- Cartographier les clients sur Google Workspace/Drive payant et identifier les données critiques stockées dans Drive.

- Documenter le fonctionnement de la détection ransomware Drive dans sa base de connaissances interne et ses fiches client.

- Mettre à jour ses playbooks de réponse à incident pour inclure les alertes Drive et les scénarios de restauration associés.

- Intégrer des indicateurs liés à Drive (alertes, incidents bloqués, temps de rétablissement) dans les rapports mensuels ou trimestriels.

- Utiliser cette nouveauté comme point d’entrée pour vendre ou renforcer une offre “Secure Workspace” complète, incluant sauvegarde, EDR et accompagnement utilisateur.

En traitant cette annonce comme une brique de plus dans votre architecture de services, vous renforcez à la fois la sécurité réelle de vos clients… et la perception de votre valeur ajoutée.

Consultez régulièrement les dernières actualités sur Guide du MSP pour rester informé des évolutions qui impactent concrètement vos offres et vos pratiques MSP.